揭秘Excel加密文件的暴力破解方法(探索Excel加密的弱点)

- 难题解决

- 2024-09-08

- 40

在当今数字化时代,数据的安全性显得尤为重要。然而,有时我们可能会遇到需要访问加密文件的情况,例如忘记了密码或者遗失了密码保护的Excel文件。本文将深入探讨以暴力破解为...

在当今数字化时代,数据的安全性显得尤为重要。然而,有时我们可能会遇到需要访问加密文件的情况,例如忘记了密码或者遗失了密码保护的Excel文件。本文将深入探讨以暴力破解为手段来获取Excel加密文件的方法。

选择合适的暴力破解工具

合适的暴力破解工具是成功破解Excel加密文件的关键。这类工具通常提供多种攻击方式,如字典攻击、暴力攻击和混合攻击等,能够根据不同情况选择最佳策略。

收集相关信息

在进行暴力破解之前,收集相关信息是十分必要的。我们需要了解Excel加密的具体方式,如加密算法、密码长度等,以便更好地制定破解方案。

字典攻击的实施

字典攻击是一种基于事先准备好的密码列表进行破解的方法。我们可以利用常见密码、用户个人信息等创建自定义字典,然后使用工具进行破解尝试。

暴力攻击的原理

暴力攻击是通过枚举所有可能的密码组合,逐个尝试来破解加密文件。该方法可能耗时较长,但对于简单的密码来说是一种有效的手段。

混合攻击的优势

混合攻击是字典攻击和暴力攻击的结合,可以充分发挥两者的优势。通过先使用字典攻击对密码进行预筛选,然后再进行暴力攻击,可以大幅提高破解效率。

暴力破解的风险和限制

暴力破解虽然可以破解加密文件,但其风险与限制也不可忽视。尝试次数过多可能导致文件被锁定、数据被损坏或丢失,同时也可能触犯法律法规。

备份重要文件的重要性

在进行任何操作之前,请务必备份重要文件。无论是为了防止密码遗忘还是进行破解尝试,备份文件能够保护原始数据的安全。

尝试其他可行的方法

除了暴力破解外,还有其他可行的方法来获取加密文件的内容。例如与文件创建者交流、寻求专业技术支持或使用第三方解密工具等。

保护个人信息的重要性

Excel加密文件的破解也提醒我们,个人信息保护的重要性。合理设置密码、定期更换密码以及避免将敏感信息存储在电子表格中,能够有效预防数据泄露风险。

法律道德的约束

在进行加密文件破解时,我们必须牢记法律和道德的约束。未经授权获取他人加密文件的行为是违法的,应该遵守相关规定并尊重他人隐私。

密码保护的策略

避免自己成为暴力破解的受害者,我们也需要学会一些密码保护的策略,例如使用复杂密码、定期更换密码和启用双重身份验证等。

加密算法的演进

随着计算机技术的发展,加密算法也在不断演进。了解不同加密算法的特点和安全性,有助于我们更好地理解Excel加密文件的破解难度。

密码破解对数据安全的影响

通过暴力破解Excel加密文件,我们可以看到密码的重要性对数据安全的影响。这也提醒我们加强密码的保护,以保障个人和机构的数据安全。

加密与解密的博弈

加密与解密是一场持续不断的博弈。密码学的发展推动着加密技术的进步,而破解技术的发展则要求加密技术不断创新。

结语:权衡安全与便利的平衡

在探索暴力破解Excel加密文件的过程中,我们需要权衡安全与便利的平衡。既要确保数据安全,又要方便用户使用,这是一个持续挑战和探索的领域。

通过本文的介绍,我们了解了暴力破解Excel加密文件的方法与原理,并提醒了读者要注意密码保护和个人信息安全。在实际应用中,我们应该遵循法律法规,避免触犯相关规定,并积极应对数据安全的挑战。

暴力破解Excel加密文件的方法与原理

随着电子文档的广泛应用,保护数据安全变得尤为重要。然而,有时我们可能会忘记Excel文件的密码,或者需要获取被密码保护的Excel文件中的重要数据。本文将介绍一种破解Excel加密文件的方法,旨在帮助用户合法地找回丢失的密码或者访问受限的数据。

一、加密文件背景和需求

加密文件的定义和作用,暴力破解的意义和目标,以及本文的写作目标。

二、了解Excel加密算法

介绍Excel加密算法的基本原理和流程,包括密码保护的实现方式和相关加密技术。

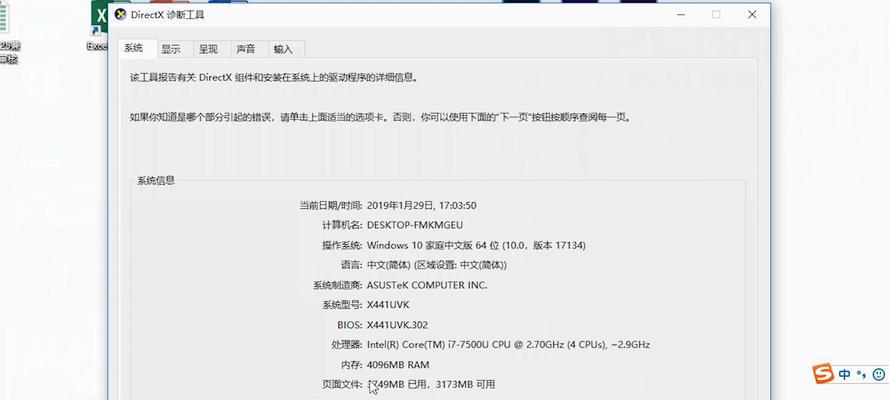

三、准备破解工具和环境

介绍可用于暴力破解Excel密码的常用工具,并说明其使用方法和注意事项。

四、设置暴力破解参数

详细说明如何根据自身需求设置暴力破解参数,包括密码长度、字符组成、搜索空间等。

五、启动暴力破解程序

介绍如何正确启动暴力破解程序,并分析其运行过程和可能出现的问题。

六、暴力破解的时间估算

根据密码长度、字符组成和计算机性能等因素,估算暴力破解所需时间,并给出相应的建议。

七、密码字典的使用

介绍密码字典的概念和使用方法,以及如何选择合适的密码字典提高破解效率。

八、多线程加速破解

讲解如何使用多线程技术来加快破解速度,提高暴力破解的效率和成功率。

九、破解失败的处理

分析破解失败的可能原因,并提供相应的解决方案和改进措施。

十、破解成功后的操作

当成功破解Excel密码后,介绍如何进一步操作加密文件,包括修改密码或者提取关键数据。

十一、风险与合法性问题

强调暴力破解存在的风险,并提醒用户在合法范围内使用该方法,遵守法律和道德规范。

十二、备份与安全性

推荐在使用暴力破解前进行文件备份,并提醒用户加强文件的安全性保护。

十三、替代方案

介绍其他可能的替代方案,如寻求专业技术支持或使用第三方软件。

十四、注意事项和建议

使用暴力破解方法时的注意事项和建议,以便用户能够更好地使用该方法。

十五、结语:保护个人隐私与合法使用

文章内容,强调保护个人隐私和合法使用的重要性,并鼓励读者在明确目的的前提下使用本文提供的破解方法。

通过本文,读者能够了解到暴力破解Excel加密文件的方法与原理,并掌握有效的技巧与注意事项。在合法的前提下,读者可以恢复丢失的密码或访问受限的数据,提高工作效率和便捷性。然而,我们也要明确风险与合法性问题,并在遵守相关规范和法律的前提下使用该方法。保护个人隐私和数据安全是我们始终要坚守的原则。

本文链接:https://www.taoanxin.com/article-3194-1.html